引言

在數字化轉型浪潮中,軟件已成為業務運營的核心載體,其安全性直接關系到組織的信息資產與業務連續性。CISP(Certified Information Security Professional)認證體系中的“軟件安全開發”模塊,旨在培養專業人員將安全理念、方法與技術融入軟件開發生命周期(SDLC)的能力。本課件將系統闡述軟件安全開發的核心概念、流程與實踐,為構建安全可靠的軟件系統提供方法論指導。

一、軟件安全開發概述:從“事后補救”到“事前預防”

傳統軟件開發模式往往在開發完成后才進行安全測試與修補,導致成本高昂、效率低下。軟件安全開發(Secure Software Development)倡導“安全左移”(Shift Left Security),即將安全活動提前至需求分析、設計、編碼等早期階段,實現主動防御。其核心目標是:在軟件交付前最大限度地識別并消除安全漏洞,確保機密性、完整性與可用性。

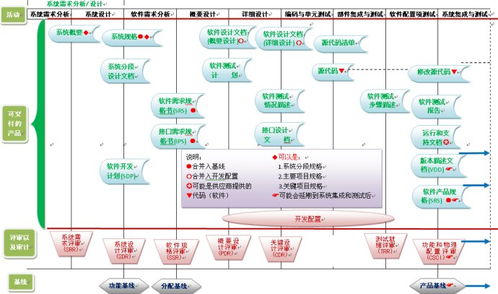

二、軟件開發生命周期(SDLC)中的安全集成

CISP培訓強調將安全實踐嵌入SDLC各階段,形成一套系統化的安全開發流程(Secure SDLC)。

- 需求階段:安全需求分析與合規性考量

- 識別安全需求: 明確軟件需滿足的身份認證、訪問控制、數據加密、審計日志等安全功能需求。

- 合規性要求: 遵循GDPR、網絡安全法、等級保護2.0等法律法規及行業標準。

- 威脅建模啟動: 初步識別潛在攻擊面與威脅場景。

- 設計階段:安全架構與設計原則

- 安全設計原則: 應用最小權限、縱深防御、故障安全、權限分離等原則。

- 架構審查: 評估系統架構是否存在單點故障、未加密通信、接口暴露等風險。

- 詳細威脅建模: 使用STRIDE等模型系統分析威脅,并設計緩解措施。

- 實現(編碼)階段:安全編碼實踐

- 安全編碼規范: 制定并遵循針對特定編程語言(如Java, C/C++, Python)的安全編碼準則,防范注入、緩沖區溢出、不安全反序列化等漏洞。

- 代碼審查: 通過人工或自動化工具(如SAST)進行代碼安全檢查。

- 組件安全: 管理第三方庫與開源組件,避免使用存在已知漏洞的版本。

- 測試階段:專項安全測試

- 動態應用安全測試(DAST): 模擬黑客攻擊,測試運行中應用程序的安全性。

- 交互式應用安全測試(IAST): 結合SAST與DAST優勢,實時分析應用運行狀態。

- 滲透測試: 由安全專家模擬真實攻擊,進行深度安全評估。

- 部署與運維階段:安全配置與持續監控

- 安全部署: 確保生產環境配置安全(如關閉調試接口、使用安全協議)。

- 漏洞管理: 建立流程,對運營中發現的漏洞進行及時響應與修復。

- 持續監控與響應: 通過日志分析、入侵檢測等手段監控應用運行狀態。

三、核心安全開發模型與實踐框架

- 微軟安全開發生命周期(Microsoft SDL): 一套成熟、實用的安全開發流程,包含培訓、需求、設計、實施、驗證、發布、響應等階段。

- OWASP SAMM(軟件保障成熟度模型): 提供評估和改進組織安全開發實踐的框架,涵蓋治理、設計、實現、驗證、運維五大領域。

- BSIMM(構建安全成熟度模型): 基于大量企業實踐數據,描述安全活動的實際分布,為企業提供對標參考。

四、關鍵安全技術與工具

- 靜態應用安全測試(SAST)工具: 如Fortify、Checkmarx,用于在代碼層面發現漏洞。

- 軟件成分分析(SCA)工具: 如Black Duck、Nexus,用于識別開源組件中的已知漏洞。

- 威脅建模工具: 如Microsoft Threat Modeling Tool,輔助進行系統化威脅分析。

- 安全編碼資源: OWASP Top 10、CWE/SANS Top 25等清單,是識別和防范最常見漏洞的重要參考。

五、組織與文化:構建安全開發體系

軟件安全開發不僅是技術問題,更是管理與文化問題。CISP培訓強調:

- 管理層承諾: 提供資源并推動安全政策落地。

- 安全培訓常態化: 定期對開發、測試、運維人員進行安全技能培訓。

- 明確的安全角色與職責: 設立安全 champion、安全架構師等角色。

- 度量與改進: 定義安全指標(如漏洞密度、修復周期),持續優化流程。

###

軟件安全開發是一個將安全管理、工程實踐與技術工具相結合的系統性工程。通過CISP“軟件安全開發”課程的學習,專業人員能夠掌握將安全內生于軟件開發全過程的知識體系與實踐能力,從而為組織交付具備“內生安全”特性的高質量軟件產品,有效應對日益嚴峻的網絡安全威脅。安全不是產品的附加特性,而應是其與生俱來的基因。